W USA ponownie zezwolono na badania nad superniebezpiecznymi patogenami

22 grudnia 2017, 11:00Stany Zjednoczone zniosły wprowadzony w 2014 roku czasowy zakaz prowadzenia badań, podczas których naukowcy celowo czynią wirusa grypy i inne patogeny bardziej niebezpiecznymi niż są w naturze. Wspomniany zakaz dotyczył finansowana ze środków federalnych tych badań, podczas których patogeny otrzymywały nowe funkcje: stawały się bardziej śmiercionośne czy przenosiły się z większą łatwością.

Najcieplejsza dekada od kilkunastu stuleci

4 września 2008, 11:11Fragmentaryczne badania mogą uspokajać, jednak w większej skali temperatury niewątpliwie rosną. Naukowcy z Earth System Science Center przy Penn State University przeprowadzili jedne z najbardziej kompleksowych badań dotyczących historycznych temperatur na półkuli północnej.

Amerykanie prezentują plan budowy kwantowego internetu

27 lipca 2020, 04:51Amerykański Departament Energii opublikował plan budowy kwantowego internetu. Kwantowy internet będzie opracowywany przez DoE we współpracy z laboratoriami narodowymi, wśród których pierwsze skrzypce będą grały Argonne National Laboratory i Fermi National Accelerator Laboratory.

Największa grabież artefaktów w historii Egiptu

28 sierpnia 2013, 06:24W Mallawi National Museum w Al-Minja doszło do zuchwałej kradzieży - zrabowano ponad 1000 artefaktów. Zniknęły m.in. rzeźba córki faraona Echnatona, ceramika czy figurki zwierząt poświęconych Thotowi.

Rekordowa świetlność akceleratora cząstek. Naukowcy mają nadzieję na złapanie ciemnej materii

17 lipca 2020, 10:27Japoński akcelerator cząstek SuperKEKB pobił światowy rekord świetlności. Pracujący przy nim naukowcy obiecują, że to dopiero początek. W ciągu najbliższych lat chcą zwiększyć świetlność urządzenia aż 40-krotnie, co ma pozwolić zarówno na odkrycie ciemnej materii, jak i wyjście z fizyką poza Model Standardowy.

Chiny uruchomią setki nowych laboratoriów

27 czerwca 2018, 12:20Chiny coraz bardziej konkurują na polu naukowym ze Stanami Zjednoczonymi. W USA jednymi z najważniejszych instytucji naukowych są laboratoria narodowe, a szczególnie znane i zasłużone dla światowej nauki są te należące do Departamentu Energii.

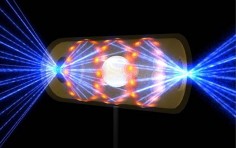

Otwarto National Ignition Facility

29 maja 2009, 19:40W Lawrence Livermore National Laboratory otwarto National Ignition Facility (NIF), miejsce w którym będzie pracował najpotężniejszy laser na świecie i gdzie będą prowadzone prace nad pozyskiwaniem energii w wyniku fuzji jądrowej.

Wilki kształtują mokradła w parku narodowym. Polując na bobry decydują, jak wygląda ich otoczenie

17 listopada 2020, 12:20Im więcej dowiadujemy się o interakcjach w przyrodzie, tym bardziej przekonujemy się, jak niewiele wiemy o otaczającym nas świecie. Najnowsze badania, których autorami jest kanadyjsko-amerykański zespół naukowy z University of Minnesota, University of Manitoba i Voyageurs National Park, pokazują, że wilki wpływają na... powstawanie i kształt mokradeł.

Kosmiczny spór o rezerwat przyrody

2 stycznia 2014, 10:07Publiczno-prywatna firma Space Florida chce wybudować komercyjne centrum lotów kosmicznych, które miało by być zarządzane przez stan. Problem w tym, że na miejsce budowy wybrano chroniony od 50 lat cenny przyrodniczo obszar. Do 21 lutego potrwają konsultacje społeczne, w ramach których każdy chętny będzie mógł wypowiedzieć się na temat planów budowy czy zaproponować inne miejsce jej realizacji.

Już 1 drink dziennie zwiększa ryzyko zgonu. Alkohol nie przynosi żadnych korzyści

wczoraj, 06:52W Journal of Studies on Alcohol and Drugs ukazało się jedno z najbardziej kompleksowych badań dotyczących wpływu alkoholu na zdrowie populacji amerykańskiej. Zostało przeprowadzone przez ponad trzydziestu badaczy z wiodących instytucji naukowych, w tym z Columbia University, University of California, Mayo Clinic, University College London czy Harvard Medical School. Dostarcza ono precyzyjnych szacunków ryzyka zgonu powodowanego przez spożycie alkoholu z uwzględnieniem płci, wieku i poziomu konsumpcji.